Сегодня достаточно много говорится о взломе чужих компьютеров. Однако, как считают многие эксперты в этой области, правильнее было бы сказать не «как взломать чужой «комп», а «как получить к нему несанкционированный доступ». Ни о каких деструктивных действиях в данном случае и речи быть не может. Попробуем рассмотреть простейшие методы, при помощи которых можно решить проблему, как залезть в чужой «комп».

Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да. Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

На чем основывается взлом «компа»

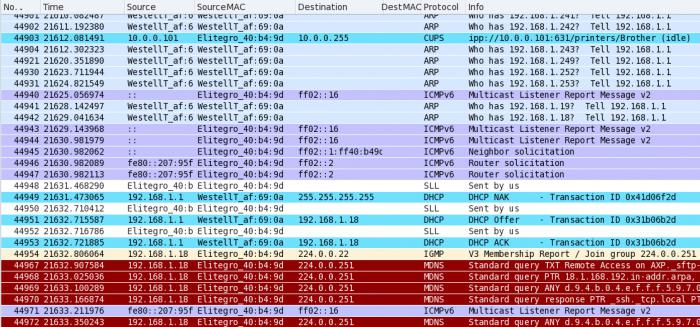

В большинстве случаев используется простейший, но самый действенный метод. В принципе, сама проблема, как залезть в чужой «комп», сводится только к получению IP-адреса компьютерного терминала и одного из открытых портов жертвы. Что самое интересное, в большинстве случаев многие любители не избирают кого-то конкретно, а сканируют просто заранее заданный диапазон IP-адресов уязвимых компьютерных систем, так, просто ради интереса или опробования своих сил.

Поэтому тем, кто уж слишком опасается за свои данные, лучше заранее позаботиться о безопасности, установив соответствующее ПО.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

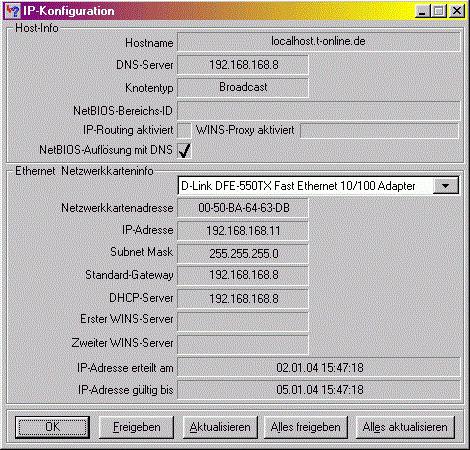

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

Использование онлайн сниффера и XSpider

Несколько более сложным, но более эффективным методом является использование онлайн-сниффера. Для этого нужно зарегистрироваться на определенном сайте (по этическим соображениям не указывается, на каком именно), после чего, к примеру, загружаем какую-то картинку. После этого выдается ссылка на сниффер с содержанием перенаправления (редиректа) на загруженное изображение (тут обязательно нужно поставить галочку напротив строки «Записывать IP в лог»).

Теперь либо с сайта, либо с анонимного электронного почтового ящика отправляете жертве письмо с содержанием типа «На Ваш e-mail отправлено то-то и то-то. Нажмите сюда, чтобы просмотреть».

Теперь жертве остается только перейти по ссылке, и у вас в руках окажется требуемый IP.

В сканере XSpider 7.5 создаем новый профиль и переходим на вкладку «Сканер портов». Внизу рядом с надписью «default.prt» нажимаем еще одну кнопку справа, а в новом окне – кнопку «Новый». Снизу будет строка «Добавить порты». Сюда добавляем «4889» и «3389».

Затем, как было описано выше, создается еще один профиль. После чего в портах добавляется значение «23». Теперь вводим полученный IP жертвы и начинаем сканирование. Если хоть один из портов открыт, пытаемся подключиться. Если будет затребован пароль, по умолчанию вводим «12345678». Все, на компьютере жертвы можно делать все. что заблагорассудится.

Для справки: 4889 – порт Radmin, 3389 – Remote Desktop (Удаленный Рабочий стол), 23 – Telnet.

Программа Lamescan

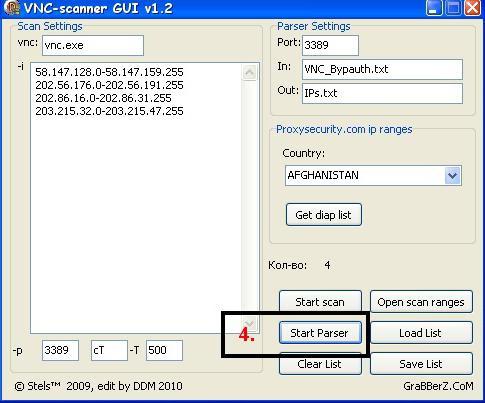

Теперь несколько слов еще об одном способе, позволяющем узнать, как залезть в чужой «комп». Сначала используется программа VNC-scanner GUI 1.2 на предмет наличия IP-адресов с открытым портом 4899 или 3389.

Теперь в приложении Lamescan вводим нужные адреса и подбираем пароль. Можно придумать самому, можно скачать список наиболее часто используемых паролей из Интернета. Как только находится совпадение, можно радоваться.

Этические соображения

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.

Дубликаты не найдены

>>проникнуть то сможет?

>>ему уже известны сколько компов у меня дома

Если он не узнал эту инфу каким-то косвенным образом от тебя, значит, он уже шарится в твоей домашней локалке -)) Впрочем, это ещё не значит, что он сможет проникнуть в системы. Хотя может сниффать трафик, выуживая ценные данные.

Короче, лучше как можно скорее найми спеца, пусть он тебе всё настроит как надо. Такие крысы могут здорово испортить жизнь.

В то время как адрес сервера должен быть доступен всем клиентам, желающим воспользоваться его услугами, клиент вовсе не обязан афишировать свой адрес на каждом углу. Более того, обнародование ip-адреса может привести к весьма серьезным последствиям.

Что можно сделать с человеком, зная его ip-адрес ? Ну, например, если на его машине с Windows’95 живет NetBIOS over IP, и разделены для доступа по сети, да еще и без паролей, некоторые диски, то довольно много (для заинтересовавшихся – помочь здесь могут nbtstat, lmhosts и net use). Правда это не слишком часто встречается у dial-up пользователей. Другой пример – в прошлом году были найдены дыры в IE и NN, позволяющие получить доступ к файлам клиента. Дырки те, правда, уже прикрыли, но кто знает, сколько их еще осталось.

До сих пор пользуются популярностью в определенных кругах программы, объединяемые общим названием (восходящего к первой программе этого класса – Winnuke), которые осуществляют атаки типа Denial of Service, приводящие к зависанию или отключению от сети атакуемого компьютера.

Нежно любимая миллионами пользователей ICQ (http://www.icq.com) тоже оказалась не без греха. На странице Fyodor’s Exploit world (http://www.dhp.com/

fyodor/sploits.html) помимо прочего приведена информация о слабостях ICQ-шного протокола (http://www.dhp.com/

fyodor/sploits/icq.spoof.overflow.seq.html), которые уже позволили создать многочисленные программы, делающие жизнь пользователя ICQ не слишком пресной. Так, например, на странице ICQ Snoofer Team ([ссылка появится после проверки модератором]) предлагается опробовать программу, позволяющую слать сообщения по ICQ с чужого UIN. Snoofer существует в двух вариантах – в виде скрипта, доступного со страницы, и в виде программы, которую обещают рассылать по почте. Для его использования достаточно знать ip-адрес адресата, номер порта, на котором висит ICQ, и UIN отправителя. Инструкция прилагается.

Впрочем, все эти веселые программы пригодны в основном для деструктивной деятельности, особого смысла в которой я не вижу (кстати, запущенное на нашем сервере голосование по поводу "нюков" показало, что большинство посетителей со мной солидарно).

Посмотрим, какие действия можно предпринять для определения и скрытия ip-адреса.

Абсолютных рецептов конечно не существует, можно говорить лишь о наиболее распространенных случаях. Вообще говоря, ваш IP-адрес может засветиться в огромном количестве мест. Другое дело – как его потом оттуда вытащить. Скажем, ваш любимый броузер при заходе на любую страницу сообщает о себе достоточно много информации.

В качестве простой демонстрации приведу скрипт на Perl’е, выводящий основную информацию о посетителе страницы:

Листинг 1. showuser.pl

#!/usr/bin/perl

print ("Content-type: text/html

");

@ee=(

"CHARSET",

"HTTP_USER_AGENT",

"HTTP_REFERER",

"REMOTE_ADDR",

"REMOTE_HOST"

);

foreach $e(@ee)

<

print "$e: $ENV<$e>

";

>

Вообще-то это самый безобидный случай обнародования ip-адреса (разве что если допустить злой умысел веб-мастера, установившего скрипт, атакующий посетителя, но вероятность целенаправленной атаки ничтожно мала).