- Ошибка при вызове конструктора (WSОпределения) Модуль 198 и 504

- Ошибка при вызове конструктора (WSОпределения) Модуль 198 и 504

- Причины ошибок с модулем 198-504

- Как решить проблему

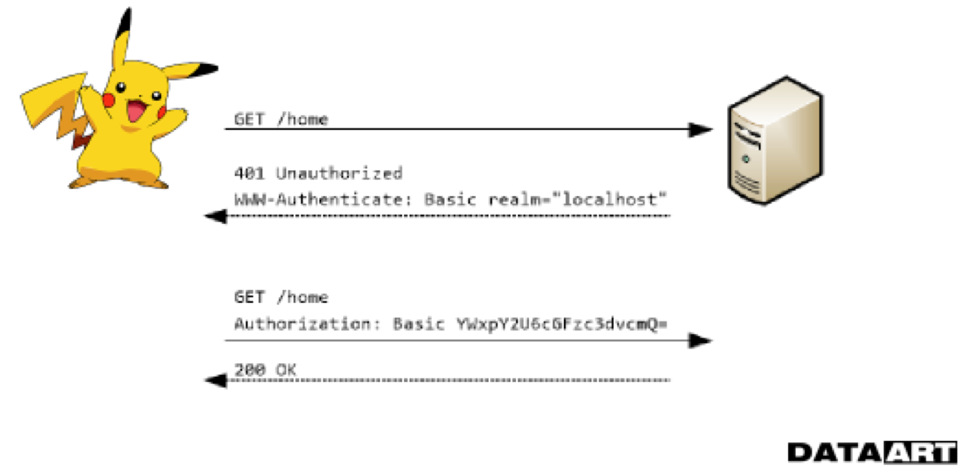

- HTTP Basic Authentication

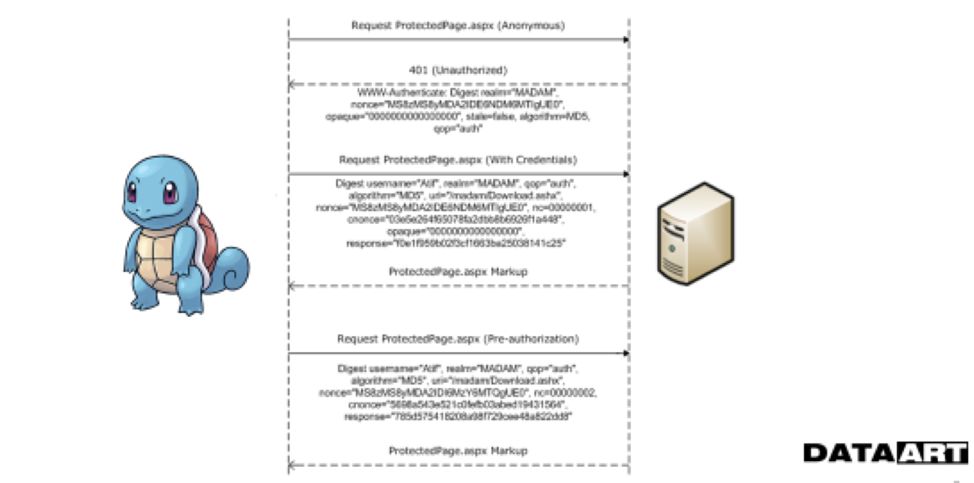

- HTTP Digest Authentication

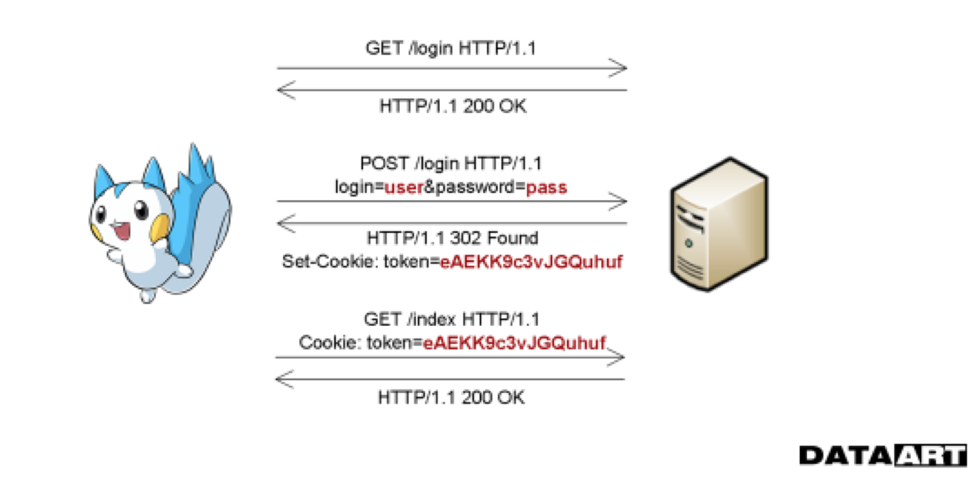

- Forms Authentication

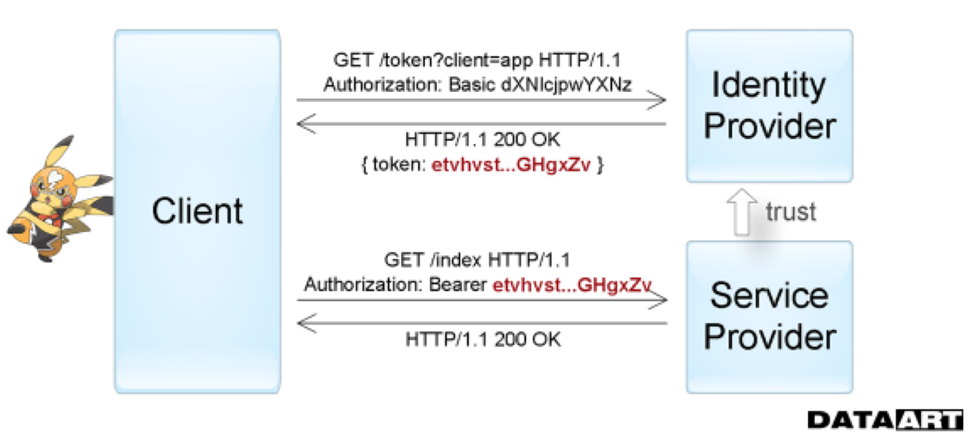

- Token Authentication

- OAuth2 & Open ID Connect

- Разбираемся детально ху из ху

- Сервис выдачи токенов

- Клиент

- Пользователь

- Область (scope)

- Запрос на аутентификацию

- Токен личности

- Токен доступа

- Токен обновления

- Формат

- Основные поля

An error occurred processing this request. "

// Объявление переменных перед первым использованием в качестве

// параметра метода Свойство, при анализе параметров получения файлов

// из ПараметрыПолучения. Содержат значения переданных параметров получения файла

Перем ИмяСервера, ИмяПользователя, Пароль, Порт,

ЗащищенноеСоединение,ПассивноеСоединение,

ПутьКФайлуНаСервере, Протокол;

ИмяСервера = URLРазделенный.ИмяСервера;

ПутьКФайлуНаСервере = URLРазделенный.ПутьКФайлуНаСервере;

Протокол = URLРазделенный.Протокол;

ИмяПользователя = НастройкаСоединения.Получить("Пользователь");

ПарольПользователя = НастройкаСоединения.Получить("Пароль");

Порт = НастройкаСоединения.Получить("Порт");

Таймаут = НастройкаСоединения.Получить("Таймаут");

ПассивноеСоединение = НастройкаСоединения.Получить("ПассивноеСоединение");

ЗащищенноеСоединение = НастройкаСоединения.Получить("ЗащищенноеСоединение");

Если Протокол = "https" Тогда

ЗащищенноеСоединение = Истина;

КонецЕсли;

Если Порт = Неопределено Тогда

ПолнаяСтруктураURL = СтруктураURI(URL);

Если НЕ ПустаяСтрока(ПолнаяСтруктураURL.Порт) Тогда

ИмяСервера = ПолнаяСтруктураURL.Хост;

Порт = ПолнаяСтруктураURL.Порт;

КонецЕсли;

КонецЕсли;

НастройкиПрокси = ?(НастройкиПрокси = Неопределено, ПолучитьПустыеНастройкиПроксиСервера(), НастройкиПрокси);

Прокси = СформироватьПрокси(НастройкиПрокси, Протокол);

ПараметрыСоединения = Новый Массив;

ПараметрыСоединения.Добавить(ИмяСервера);

ПараметрыСоединения.Добавить(Порт);

ПараметрыСоединения.Добавить(ИмяПользователя);

ПараметрыСоединения.Добавить(ПарольПользователя);

ПараметрыСоединения.Добавить(Прокси);

Если Протокол = "ftp" Тогда

ПараметрыСоединения.Добавить(ПассивноеСоединение);

Если ОбщегоНазначения.ПлатформаПоддерживаетТаймаутыСети() Тогда

ПараметрыСоединения.Добавить(Таймаут);

КонецЕсли;

Попытка

Соединение = Новый(Тип("FTPСоединение"), ПараметрыСоединения);

Исключение

ИнформацияОбОшибке = ИнформацияОбОшибке();

СообщениеОбОшибке = НСтр("ru = ‘Ошибка при создании FTP-соединения с сервером %1:’") + Символы.ПС + "%2";

ПолучениеФайловИзИнтернета.ЗаписатьОшибкуВЖурналРегистрации(

СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

ПодробноеПредставлениеОшибки(ИнформацияОбОшибке)));

СообщениеОбОшибке = СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

КраткоеПредставлениеОшибки(ИнформацияОбОшибке));

Возврат СформироватьРезультат(Ложь, СообщениеОбОшибке);

КонецПопытки;

Иначе

Если ОбщегоНазначения.ПлатформаПоддерживаетТаймаутыСети() Тогда

ПараметрыСоединения.Добавить(Таймаут);

Если ЗащищенноеСоединение = Истина Тогда

ИмяТип = "ЗащищенноеСоединениеOpenSSL";

ЗащищенноеСоединение = Новый(Тип(ИмяТип));

Иначе

ЗащищенноеСоединение = Неопределено;

КонецЕсли;

КонецЕсли;

ПараметрыСоединения.Добавить(ЗащищенноеСоединение);

Попытка

Соединение = Новый(Тип("HTTPСоединение"), ПараметрыСоединения);

Исключение

ИнформацияОбОшибке = ИнформацияОбОшибке();

СообщениеОбОшибке = НСтр("ru = ‘Ошибка при создании HTTP-соединения с сервером %1:’") + Символы.ПС + "%2";

ПолучениеФайловИзИнтернета.ЗаписатьОшибкуВЖурналРегистрации(

СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

ПодробноеПредставлениеОшибки(ИнформацияОбОшибке)));

СообщениеОбОшибке = СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

КраткоеПредставлениеОшибки(ИнформацияОбОшибке));

Возврат СформироватьРезультат(Ложь, СообщениеОбОшибке);

КонецПопытки;

КонецЕсли;

Если НастройкаСохранения["Путь"] <> Неопределено Тогда

ПутьДляСохранения = НастройкаСохранения["Путь"];

Иначе

#Если НЕ ВебКлиент Тогда

ПутьДляСохранения = ПолучитьИмяВременногоФайла();

#КонецЕсли

КонецЕсли;

Попытка

Соединение.Получить(ПутьКФайлуНаСервере, ПутьДляСохранения);

Исключение

ИнформацияОбОшибке = ИнформацияОбОшибке();

СообщениеОбОшибке = НСтр("ru = ‘Ошибка при получении файла с сервера %1:’") + Символы.ПС + "%2";

ПолучениеФайловИзИнтернета.ЗаписатьОшибкуВЖурналРегистрации(

СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

ПодробноеПредставлениеОшибки(ИнформацияОбОшибке)));

СообщениеОбОшибке = СтроковыеФункцииКлиентСервер.ПодставитьПараметрыВСтроку(СообщениеОбОшибке, ИмяСервера,

КраткоеПредставлениеОшибки(ИнформацияОбОшибке));

Возврат СформироватьРезультат(Ложь, СообщениеОбОшибке);

КонецПопытки;

// Если сохраняем файл в соответствии с настройкой

Если НастройкаСохранения["МестоХранения"] = "ВременноеХранилище" Тогда

КлючУникальности = Новый УникальныйИдентификатор;

Адрес = ПоместитьВоВременноеХранилище (ПутьДляСохранения, КлючУникальности);

Возврат СформироватьРезультат(Истина, Адрес);

ИначеЕсли НастройкаСохранения["МестоХранения"] = "Клиент"

ИЛИ НастройкаСохранения["МестоХранения"] = "Сервер" Тогда

Возврат СформироватьРезультат(Истина, ПутьДляСохранения);

Иначе

Возврат Неопределено;

КонецЕсли;

КонецФункции

Если Не ОбщегоНазначенияПовтИсп.РазделениеВключено() Тогда

РегламентныеЗаданияСервер.УстановитьИспользованиеРегламентногоЗадания(

Метаданные.РегламентныеЗадания.СинхронизацияДанныхСПриложениемВИнтернете, Ложь

);

КонецПроцедуры

скопировать стили из макета:

ПечатнаяФорма.COMСоединение.ActiveDocument.CopyStylesFromTemplate(ПутьКФайлуМакета);

При этом, файл макета не должен быть открыт (например, можно сохранить макет в отдельный временный файл).

Если ПолеРежимСовместимостиСБСП20 = Неопределено Тогда

ПолеРежимСовместимостиСБСП20 = (Конвертация.РежимСовместимости = ""

Или Конвертация.РежимСовместимости = "РежимСовместимостиСБСП20")

И Не ЭтоМодельСервиса;

КонецФункции

В процедуре ЗагрузитьПравилаОбмена

после строки Конвертация.Вставить("ВерсияФормата", Значение);

вставить следующие строки:

РежимСовместимости = ПравилаОбмена.ПолучитьАтрибут ("РежимСовместимости");

Если РежимСовместимости <> Неопределено Тогда

Конвертация.Вставить("РежимСовместимости", РежимСовместимости)

КонецЕсли;

Если ОбщегоНазначенияПовтИсп.ДоступноИспользованиеРазделенныхДанных() Тогда

УстановитьПривилегированныйРежим(Истина);

// записываем дату и время компьютера сервера – ТекущаяДата()

// метод ТекущаяДатаСеанса() использовать нельзя.

// Текущая дата сервера в данном случае используется в качестве ключа уникальности кэша механизма регистрации объектов.

Константы.ДатаОбновленияПовторноИспользуемыхЗначенийМРО.Установить(ТекущаяДата());

Ошибка при вызове конструктора (WSОпределения) Модуль 198 и 504

Ошибка при вызове конструктора (WSОпределения) Модуль 198 и 504

Добрый день! Уважаемые читатели и гости популярного компьютерного блога pyatilistnik.org. В прошлый раз мы с вами решили ошибку " db query error please try later", и восстановили работу сайта на платформе 1С Битрикс. Сегодня я хочу поделиться небольшой заметкой, как выйти из ситуации, когда не работает кнопка «Заполнить по ИНН» в Справочнике Контрагенты при создании нового. Выдается ошибка "ОбщийМодуль.ОбщегоНазначенияПовтИсп.Модуль(198): Ошибка при вызове конструктора (WSОпределения) WSОпределения = Новый(Тип("WSОпределения"). Давайте разбираться в чем собственно дело.

Добрый день! Уважаемые читатели и гости популярного компьютерного блога pyatilistnik.org. В прошлый раз мы с вами решили ошибку " db query error please try later", и восстановили работу сайта на платформе 1С Битрикс. Сегодня я хочу поделиться небольшой заметкой, как выйти из ситуации, когда не работает кнопка «Заполнить по ИНН» в Справочнике Контрагенты при создании нового. Выдается ошибка "ОбщийМодуль.ОбщегоНазначенияПовтИсп.Модуль(198): Ошибка при вызове конструктора (WSОпределения) WSОпределения = Новый(Тип("WSОпределения"). Давайте разбираться в чем собственно дело.

Причины ошибок с модулем 198-504

Вся проблема связана с неправильным и устаревшим сертификатом, это бывает если вы давно не обновляли свою версию 1С, а в этот момент как раз истек срок сертификата, который участвует в подключении к внешним сервисам, например, npchk.nalog.ru или api.orgregister.1c.ru.

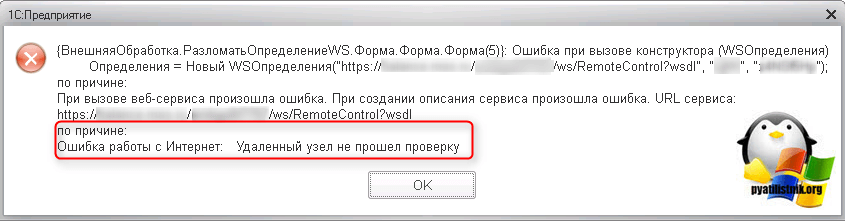

Вот так вот выглядит более полный текст ошибки:

WSОпределения = Новый(Тип("WSОпределения"), Параметры);

При вызове веб-сервиса произошла ошибка. При создании описания сервиса произошла ошибка. URL сервиса: https://api.orgregister.1c.ru/orgregister/v7?wsdl

Ошибка работы с Интернет: Удаленный узел не прошел проверку

10060 – Ошибка соединения с сервером

HOST – npchk.nalog.ru[81.177.31.8]; PORT – 80

Connection timed outTraffic Inspector HTTP/FTP/Proxy server (3.0.2.912)

по причине:

Ошибка работы с Интернет: произошел таймаут при ожидании ответа шлюзу (504)

Как решить проблему

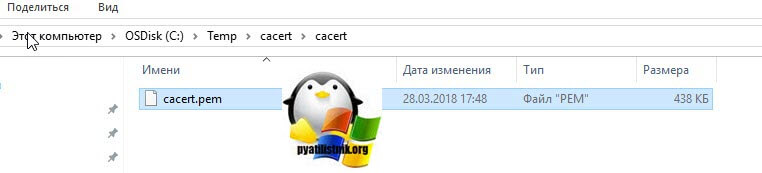

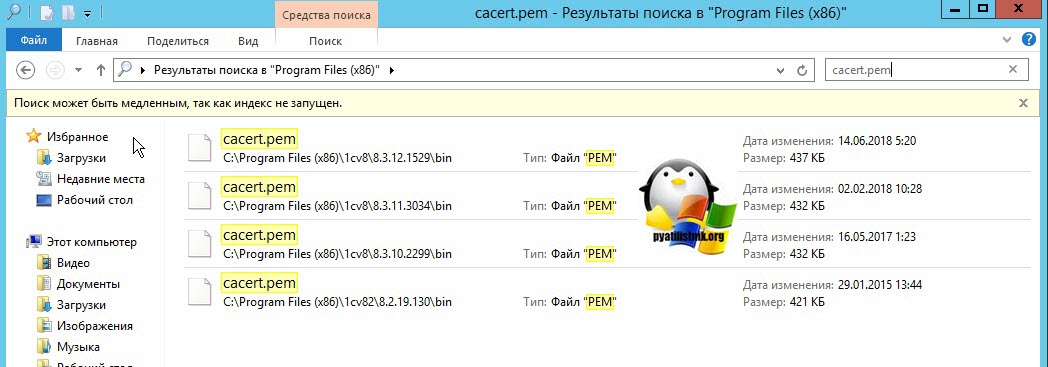

- Самым быстрым методом? будет замена сертификата cacert.pem, который располагается в папке с вашим клиентом. Скачать cacert.pem можно о официального сайта по ссылке:

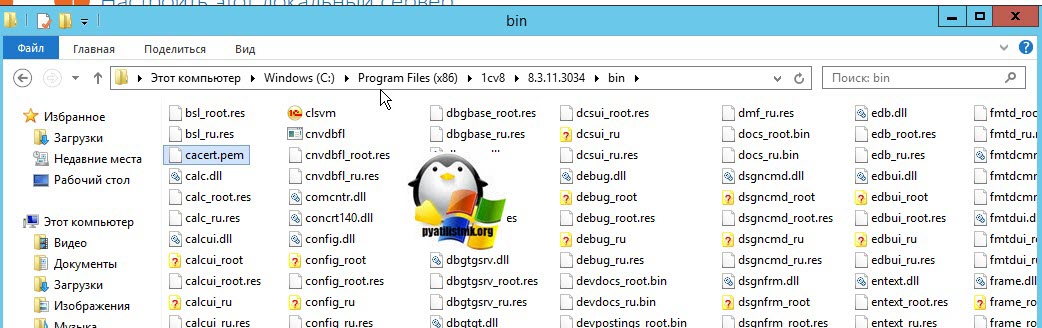

В итоге у вас будет архив с сертификатом cacert.pem, распакуйте его. Далее, откройте вашего клиента, где вы получаете ошибку при вызове конструктора WSОпределения. И перейдите по пути:

Если вы теряетесь в своих версиях, то попробуйте произвести поиск по cacert.pem в папке C:Program Files (x86) и посмотрите, где у вас нужно подменить, этот файл. Меняете его на свежий и радуетесь жизни.

- Второй метод, заключается в использовании обработки в 1С. Скачайте файл обработка.epf

ОБЯЗАТЕЛЬНО запустите его от имени администратора, иначе можете получить ошибку:

Автор: Вячеслав Михайлов, Solutions Architect

Это вводная часть материала, основанного на докладе, прочитанном мной прошлым летом. Печатный материал предполагает больше информации, т.к. в одном докладе обычно не получается рассказать обо всех деталях.

Мы разберемся с процессом аутентификации пользователя, работой технологии единого входа (Single sign-on/SSO), дадим общее представлении о технологии OAuth2 и принципах ее работы, не углубляясь в особенности конкретной технической реализации. В следующей статье в качестве примера удачной реализации мы рассмотрим библиотеку Thinktecture Identity Server v3, подробнее остановимся на ее функциональных возможностях, поговорим, как собрать минимальный набор компонент, необходимый для работы в микросервисной архитектуре и достойный использования в боевой системе. В третьей части мы покажем, как расширять эту библиотеку, подстраиваясь под нужды вашей системы, а завершит цикл статей разбор различных сценариев, встречавшихся в жизни многих разработчиков с рекомендациями для каждого случая.

На процессах аутентификации и авторизации основано разделения прав доступа, без которого не обходится ни одно более или менее серьезное приложение. Поэтому понимать, как они происходили раньше и происходят теперь, очень важно, но, прежде чем углубиться в описание технологии, давайте разберемся с ключевыми терминами.

Идентификация — процесс определения, что за человек перед нами. Аутентификация — процесс подтверждения, что этот человек именно тот, за кого себя выдает. Авторизация — процесс принятия решения о том, что именно этой аутентифицированной персоне разрешается делать. То есть, это три разных, последовательных и взаимно не заменяемых понятия. Идентификацию часто подразумевают в составе аутентификации. Самое главное — четко различать аутентификацию и авторизацию.

В ходе аутентификации мы удостоверяемся, что человек, который к нам пришел, обладает доказательствами, подтверждающими личность. В этой статье речь в основном пойдет как раз об аутентификации.

При использовании HTTP-протокола простейший способ аутентификации — Basic access authentication. В принципе этот протокол устарел и уже редко используется в интернете, особенно в незащищенных соединениях, но еще сохраняется во внутрикорпоративных системах, просто потому что некоторые из них созданы достаточно давно. Стоит разобраться, как он работает.

HTTP Basic Authentication

Первым, что при обращении к защищенному ресурсу сервер выдаст пользователю, не имеющему доступа, будет ошибка 401 Unauthorized. При этом ответ также содержит информацию о типе аутентификации (в нашем случае – Basic), который он может принимать, и контекст, в рамках которого эта аутентификация действует (Realm). Пользователь вводит логин и пароль, они упаковываются в Base64 и отправляются на сервер для проверки. Здесь существуют различные опасности. Самая распространенная — угроза man-in-the-middle attack, или атаки посредника, в ходе которой при использовании незащищенного соединения учетные данные могут перехватить злоумышленники в момент передачи от клиента к серверу или обратно.

HTTP Digest Authentication

Следующим этапом развития технологии стала чуть более сложная система HTTP digest authentication, которая исключает передачу учетных данных в открытом виде — здесь для проверки используется MD5-хеш с некоторыми примесями, что позволяет избежать подбора логина и пароля. Конечно, этот алгоритм выглядит более надежным, но и он подвержен целому ряду не самых сложных атак. Например, вот тут можно почитать об атаках более подробно.

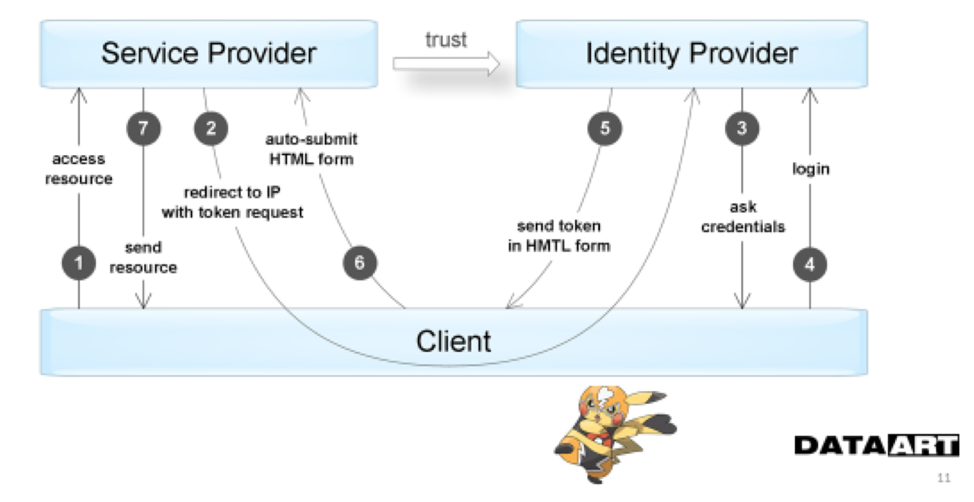

Forms Authentication

Позднее появился процесс Forms authentication, при котором аутентификация происходит на более высоком уровне модели абстракции. HTTP-сервер при этом не сообщает об ошибке доступа, а просто перенаправляет неаутентифицированного пользователя на другую страницу. Обычно на этой странице отображаются поля для ввода логина и пароля, после заполнения которых формируется POST-запрос с данными и через защищенный канал направляется на сервер. Серверная сторона в свою очередь возвращает пользователю токен или идентификатор сессии, который сохраняется в Cookies и в дальнейшем используется для доступа к защищенному ресурсу.

Token Authentication

Следующее поколение способов аутентификации представляет Token Based Authentication, который обычно применяется при построении систем Single sign-on (SSO). При его использовании запрашиваемый сервис делегирует функцию проверки достоверности сведений о пользователе другому сервису. Т. е. провайдер услуг доверяет выдачу необходимых для доступа токенов собственно токен-провайдеру (Identity provider). Это то, что мы видим, например, входя в приложения через аккаунты в социальных сетях. Вне IT самой простой аналогией этого процесса можно назвать использование общегражданского паспорта. Официальный документ как раз является выданным вам токеном — все государственные службы по умолчанию доверяет отделу полиции, который его вручил, и считает паспорт достаточным для вашей аутентификации на протяжении всего срока действии при сохранении его целостности.

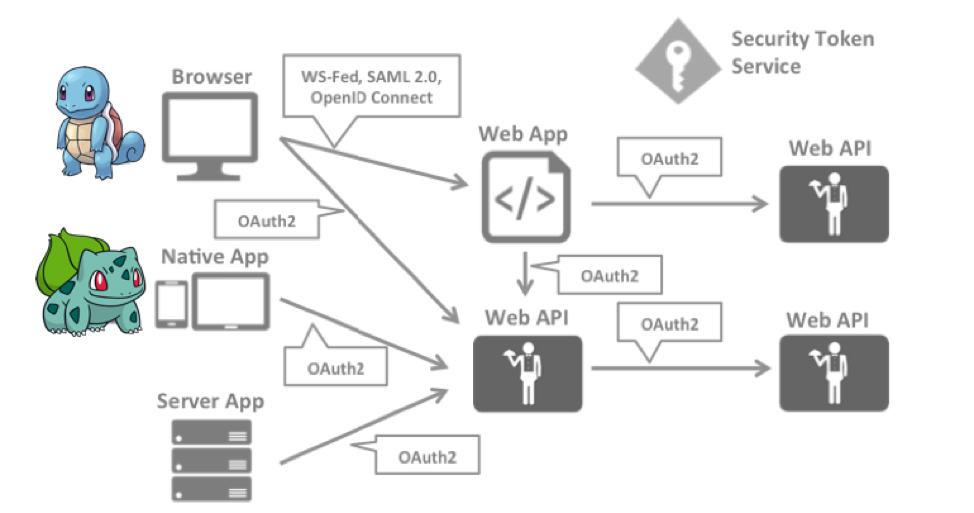

На схеме хорошо видно, как и в какой последовательности приложения обмениваются информацией при использовании аутентификацией по токенам.

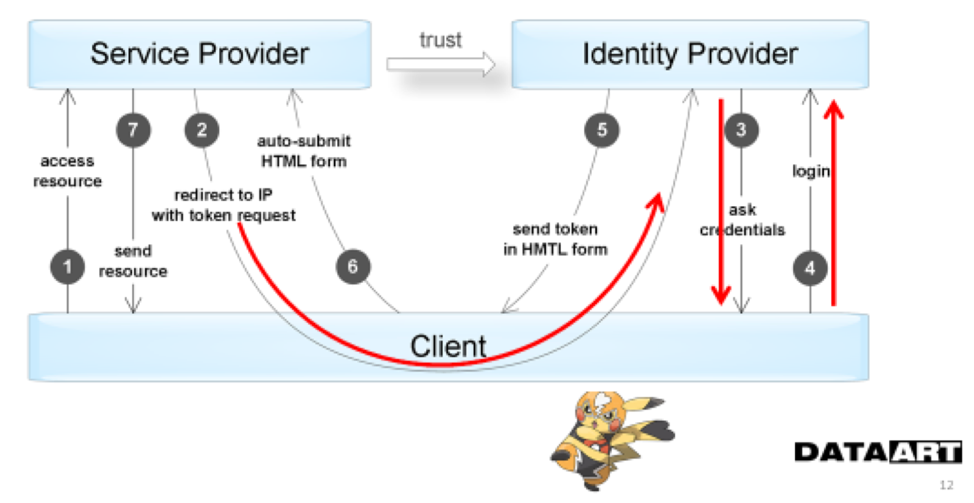

На следующей схеме дополнительно отражены те этапы взаимодействия, в которых пользователь принимает непосредственное участие. Этот момент и является недостатком подобной схемы — нам всегда нужен пользователь, чтобы получить доступ к ресурсу.

OAuth2 & Open ID Connect

Дальнейшее усовершенствование процесса понадобилось ввиду того, что токен-аутентификация требует присутствия пользователя в момент получения доступа к защищенному ресурсу. Потому что Identity provider при передаче ему управления будет с пользователем взаимодействовать, запрашивая, например, логин и пароль.

В случае сервиса, который от имени пользователя должен через определенные промежутки времени опрашивать некий третий ресурс, — допустим, получать доступ к списку контактов в социальной сети — токен-аутентификация работать уже не будет. Дело в том, что идентификаторы сессии обычно живут очень недолго, чтобы в случае их перехвата злоумышленники получили доступ к сервису лишь на ограниченное время. Но из-за короткого срока действия токена не хватает, например, на ночной процесс.

В 2006 году в ходе работы над реализацией протокола Open ID для Twitter обнаружилась потребность в новом открытом протоколе авторизации. В 2007 инженеры Google и AOL начали совместную работу над ним, а в 2009 Twitter предложил своим пользователям решение, делегировавшее сторонним сервисам доступ к аккаунтам и основанное на протоколе OAuth. Три года спустя была опубликована новая версия — OAuth 2, упростившая разработку клиентских приложений и получившая целый ряд новых возможностей, среди которых оказалось и обновление токена без участия пользователя. Многие сервисы начали использовать этот протокол еще до его официального утверждения.

Разбираемся детально ху из ху

В данный момент на слуху следующие протоколы:

- OpenID — для проверки учетных данных пользователя (identification & authentication).

- OAuth — про то, чтобы получать доступ к чему-то.

- OpenID Connect — и про и то, и про другое одновременно.

Все три протокола позволяют пользователю не разглашать свои секретные логин и пароль недоверенным приложениям. OpenID & OAuth разрабатывались параллельно вплоть до 2014 года и объединились в итоге в OpenID connect.

OpenID 1.0 (2006) & OpenID 2.0 (2007) позволяли приложению(арб) запрашивать у доверенного сервера (authority) проверку пользователя(user). Отличия между версиями для нас несущественны.

- User –> App: Привет, это Миша.

- App –> Authority: Вот «это» Миша?

- Authority и User общаются тет-а-тет.

- Authority –> App: Да, это Миша.

OpenID Attribute Exchange 1.0 (2007) расширяет OpenID 2.0 разрешая получать и хранить профиль пользователя.

- User –> App: Привет, это Миша.

- App –> Authority: Вот «это» Миша? И если это Миша, то пришлите мне его email.

- Authority и User общаются тет-а-тет.

- Authority –> App: Да, это Миша. И его email xxx@xxx.xxx.

OAuth 1.0 (2010) позволяет пользователю разрешать приложению получать ограниченный доступ на третьесторонних серверах(third-party server), доверяющих удостоверяющему центру.

- App –> User: Mы бы хотели получить ваши картинки с другого сервера.

- Authority и User общаются тет-а-тет.

- Authority –> App: Вот вам билет (access token) на 15 минут.

- App –> Third-party server: Нам тут по билету можно получить фотографии для этого пользователя.

OAuth 2.0 (2012) делает тоже самое, что и OAuth 1.0, но только протокол существенно поменялся и стал проще.

OpenID Connect (2014) объединяет возможности OpenID 2.0, OpenID Attribute Exchange 1.0, и OAuth 2.0 в один общий протокол. Он позволяет приложениям использовать удостоверяющий центр для:

- Проверять учетные данные пользователя.

- Получать профиль пользователя (или его части).

Важно понимать, что OpenID Connect не дает доступ к внешним ресурсам. Он использует OAuth 2.0 для того, чтобы представить параметры профиля как будто это такие ресурсы.

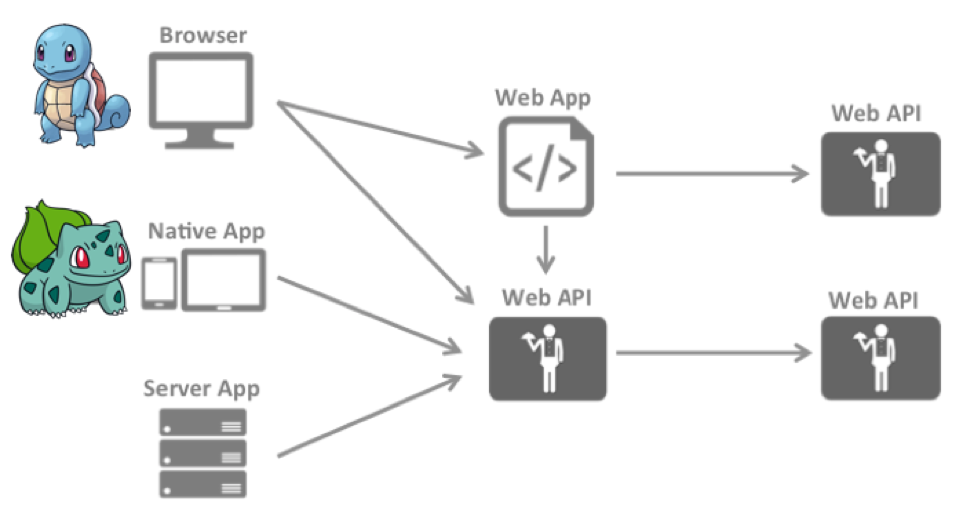

Обычно в системах встречаются разные компоненты: пользователи, работающие через браузер, пользователи, взаимодействующие с сервером через мобильные приложения, и просто серверные приложения, нуждающиеся в принадлежащих вам данных, хранящихся на других серверах, доступ к которым осуществляется через Web API.

Single sign-on — технология единого входа — позволяет пользователю переключаться между различными приложениями без повторной аутентификации. Используя SSO можно избежать множественных логинов, так что пользователь просто не будет замечать этих переключений. При этом ситуации, когда в рамках вашей инфраструктуры таких приложений будет больше одного, встречаются постоянно. Технология единого входа особенно удобна в больших энтерпрайз-системах, состоящих из десятков приложений, слабо связанных между собой. Вряд ли пользователи будут довольны, вводя логин и пароль при каждом обращении к системе учета рабочего времени, корпоративному форуму или внутренней базе документов.

В качестве реализации мы рассматриваем протокол OAuth2. В принципе, существуют и другие, например, Kerberos, успешно взаимодействующий с Windows, но в случае гетерогенной сети, в которой существуют компьютеры, использующие и Windows-, и Mac-, и UNIX-системы, использовать проприетарные протоколы зачастую неудобно. Тем более, это касается случаев, когда доступ к вашим сервисам осуществляется через веб — здесь OAuth2 оказывается лучшим кандидатом.

На рисунке выше показано, какие именно протоколы используются при каждом типе взаимодействия.

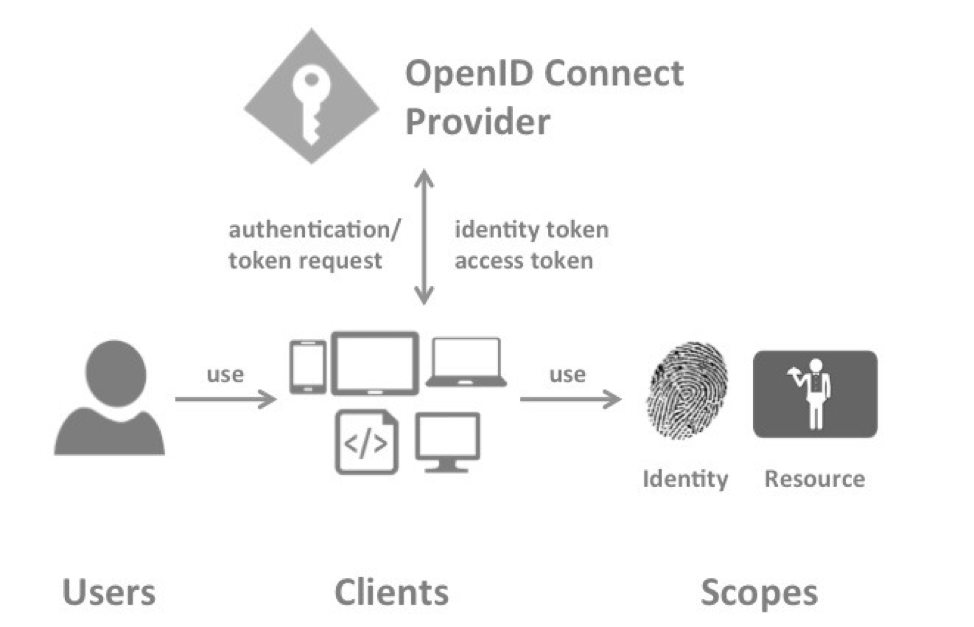

Как мы знаем из раздела «разбираемся детально ху из ху», OpenID Сonnect нужен, чтобы получить у пользователя его учетные данные и проверить их. OAuth 2.0 нужен, чтобы получать токены доступа и с ними обращаться к ресурсам.

Сервис выдачи токенов

Open ID Connect Provider — важнейший объект всей конструкции централизованного сервиса аутентификации, он также может называться Security Token Service, Identity Provider authorization server и т. д. Различные источники называют его по-разному, но по смыслу это сервис, который выдает токены клиентам.

Основные функции:

- Аутентифицировать пользователей, используя внутреннее хранилище пользователей или внешний источник (например, Active Directory).

- Управлять клиентами (хранить) и аутентифицировать их.

- Предоставлять управление сессией и возможность реализации Single sing-on.

- Выдавать identity-токены и access-токены клиентам.

- Проверять ранее выданные токены.

Клиент

Client — устройство или программа (браузер, приложение), которым требуется либо токен для аутентификации пользователя, либо токен для доступа к какому-то ресурсу (подразумевается, что данный ресурс «знаком» с тем конкретным «Security Token Service» у которого клиент запрашивает токен для доступа).

Пользователь

User — собственно конечный пользователь — человек.

Область (scope)

Scope — идентификатор ресурса, к которому клиент хочет получить доступ. Список scope посылается в адрес сервиса выдачи токенов в составе запроса на аутентификацию.

По умолчанию все клиенты имеют возможность запрашивать любые области, но это можно (и нужно) ограничивать в конфигурации сервиса выдачи токенов.

Scopes бывают двух видов:

- Identity scopes — это запрос информации о пользователе. Его имя, профиль, пол, фотография, адрес электронной почты и т. д.

- Resource scopes — имена внешних ресурсо (Web APIs), к которым клиент хочет получить доступ.

Запрос на аутентификацию

Authentication/Token Request — процесс запроса аутентификации.

В зависимости от того какие области (scopes) запрошены, сервис выдачи токенов вернет:

- Только Identity Token, если запрошены только Identity scopes.

- Identity Token и Access Token, если запрошены также и Resources scopes.

- Access Token и Refresh Token, если запрошeн Offline Access.

Более подробно про процесс аутентификации можно прочесть в разделе «процесс aутентификации».

Токен личности

Identity Token — подтверждение аутентификации. Этот токен содержит минимальный набор информации о пользователе.

Токен доступа

Access Token — информация, что конкретному пользователю разрешается делать. Клиент запрашивает Access Token и затем использует его для доступа к ресурсам (Web APIs). Access Token содержит информацию о клиенте и пользователе, если она присутствует. Важно понимать, что есть такие типы авторизации, при которых пользователь в процессе непосредственно не участвует (подробнее об этом в следующей части)

Токен обновления

Refresh Token — токен, по которому STS вернет новый Access Token. В зависимости от режима работы, Refresh Token может быть многоразовым и одноразовым. В случае с одноразовым токеном, при запросе нового Access Token будет также сформирован готовый Refresh Token, который следует использовать при повторном обновлении. Очевидно, что одноразовые токены более безопасны.

Более подробно о составе токенов в разделе «структура токена».

При обращении пользователя к клиенту, тот перенаправляет пользователя на Open ID Connect Provider, который запрашивает у пользователя логин и пароль. В случае успешного прохождения проверки параметров аутентификации он возвращает назад identity token и access token, с которыми пользователь может обращаться к защищенному ресурсу.

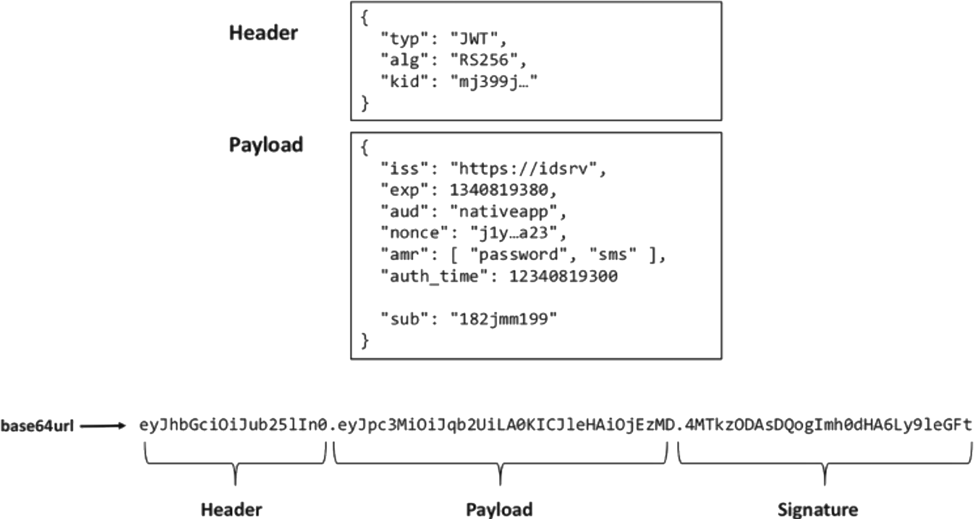

Формат

В реализации OAuth2 используется так называемый jwt-токен, который состоит из трех частей. Допустим, при обращении к Identity provider вы отправляете логин/пароль и в ответ получаете токен. Он будет включать в себя: Header (заголовок), Payload (контент) и Signature (подпись). На сайте jwt.io его можно декодировать и посмотреть содержимое формате JSON. На этом сайте вы также найдете описание правил формирования jwt-токенов.

В том, что токены в процессе обмена передаются незашифрованными, ничего страшного нет. Мы изначально исходим из предположения, что коммуникация происходит по защищенному HTTPS-каналу, и повторное шифрование токена было бы избыточным. Единственное, в чем нам нужно убедиться – то, что токен не был подменен или сфальсифицирован на клиентской стороне, для этого достаточно иметь подпись и проверять ее на сервере. Кроме того, токен не содержит никакой критически важной информации.

Кроме identity tokens, есть еще и аccess tokens, которые содержат информацию о выданных пользователю клеймах. Срок действия access token достаточно короткий, потому что его хищение может обеспечить несанкционированный доступ к ресурсу. Т. е. злоумышленник, если ему удастся заполучить токен этого типа, доступ получит на очень непродолжительное время. Для получения нового access token используется refresh token, который обычно не фигурирует в незащищенных средах, в частности в режиме доступа из браузера он вообще не используется. Какие именно токены будут возвращены клиенту в процессе аутентификации, разберемся в следующей части.

Основные поля

Кратко остановимся на том, какие есть стандартные полях в токене и зачем они нужны:

- iss — адрес или имя удостоверяющего центра.

- sub — идентификатор пользователя. Уникальный в рамках удостоверяющего центра, как минимум.

- aud — имя клиента для которого токен выпущен.

- exp — срок действия токена.

- nbf — время, начиная с которого может быть использован (не раньше чем).

- iat — время выдачи токена.

- jti — уникальный идентификатор токен (нужен, чтобы нельзя был «выпустить» токен второй раз).

В этой статье мы постарались дать теоретический и терминологический фундамент, который понадобится нам создании работающего решения в следующих статьях.

Минимальная реализация интеграция Identity Server в ваше приложение выглядит так:

Минимальная реализация интеграции веб-клиента с Identity Server:

Минимальная реализация интеграции веб-API с Identity Server:

detector